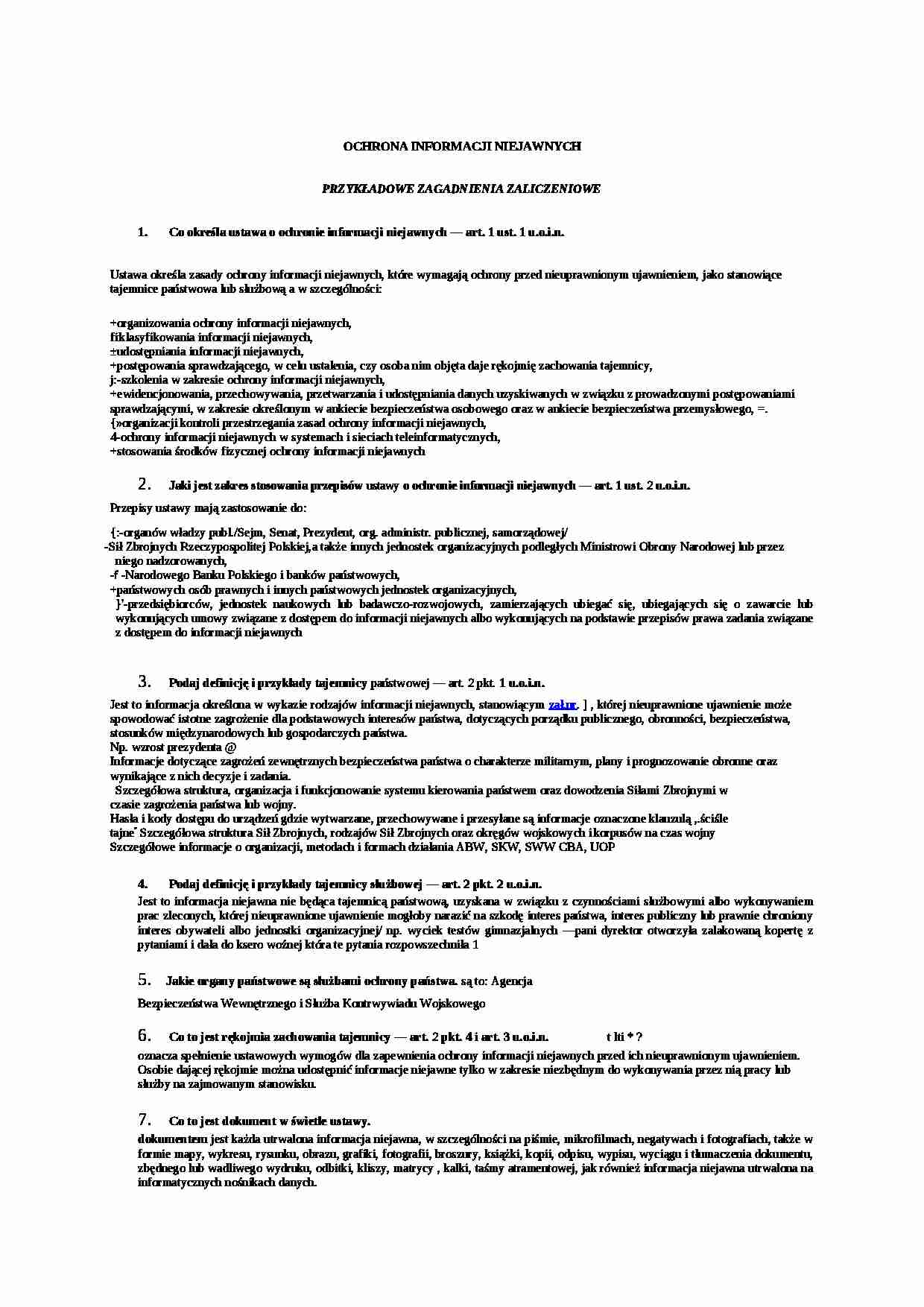

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 1) | Zabezpieczenia - czasopismo branży security

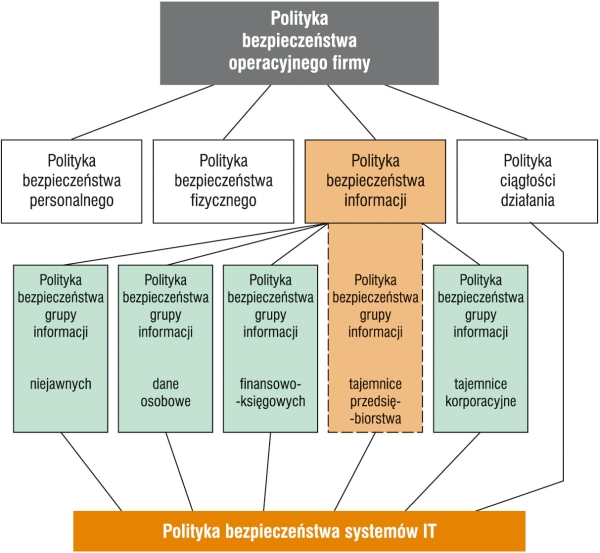

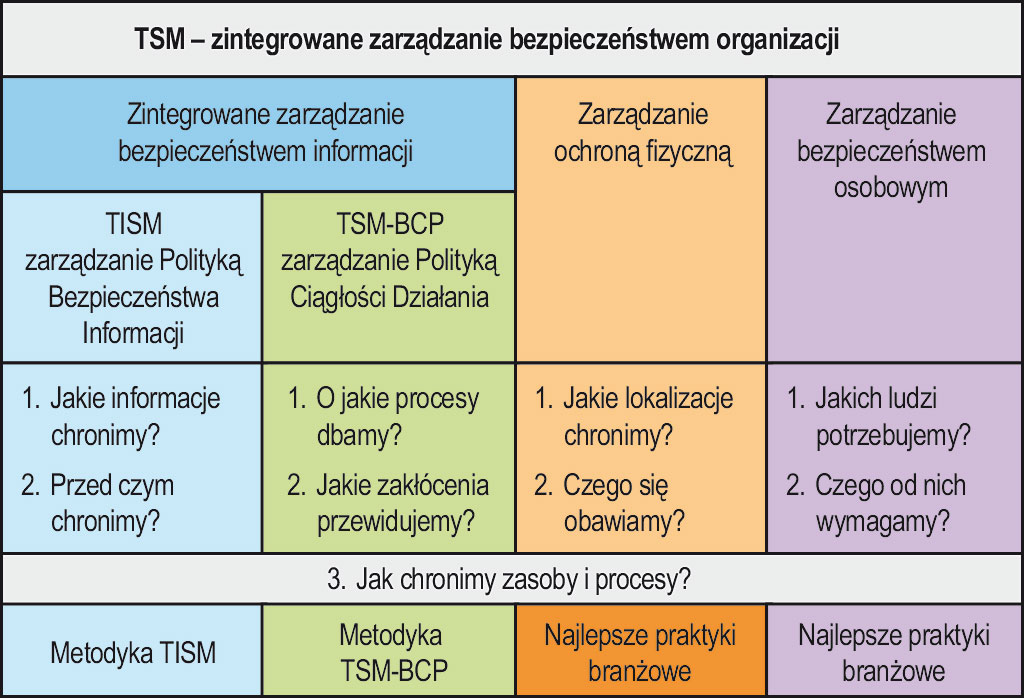

Polityka bezpieczeństwa informacji w urzędach mocno kuleje - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

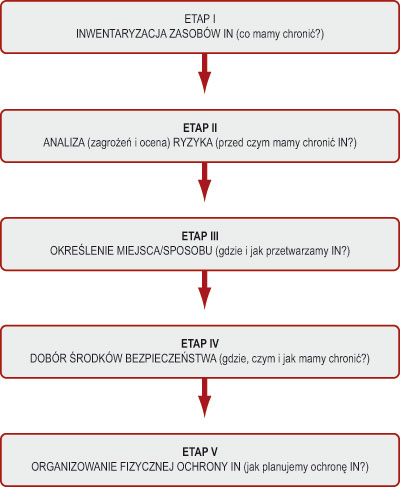

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 3) | Zabezpieczenia - czasopismo branży security

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 3) | Zabezpieczenia - czasopismo branży security

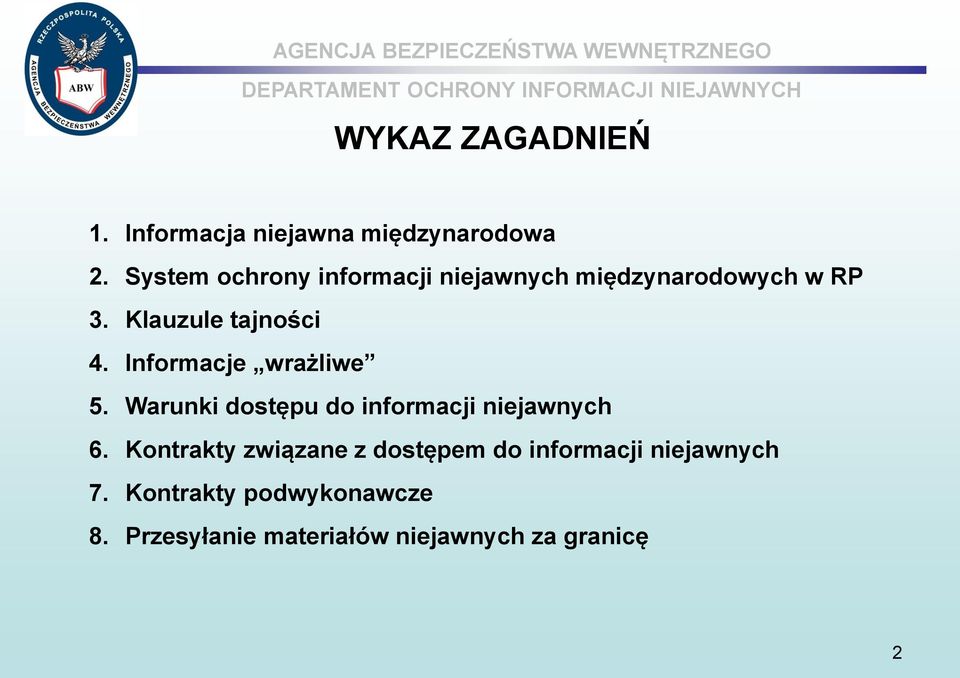

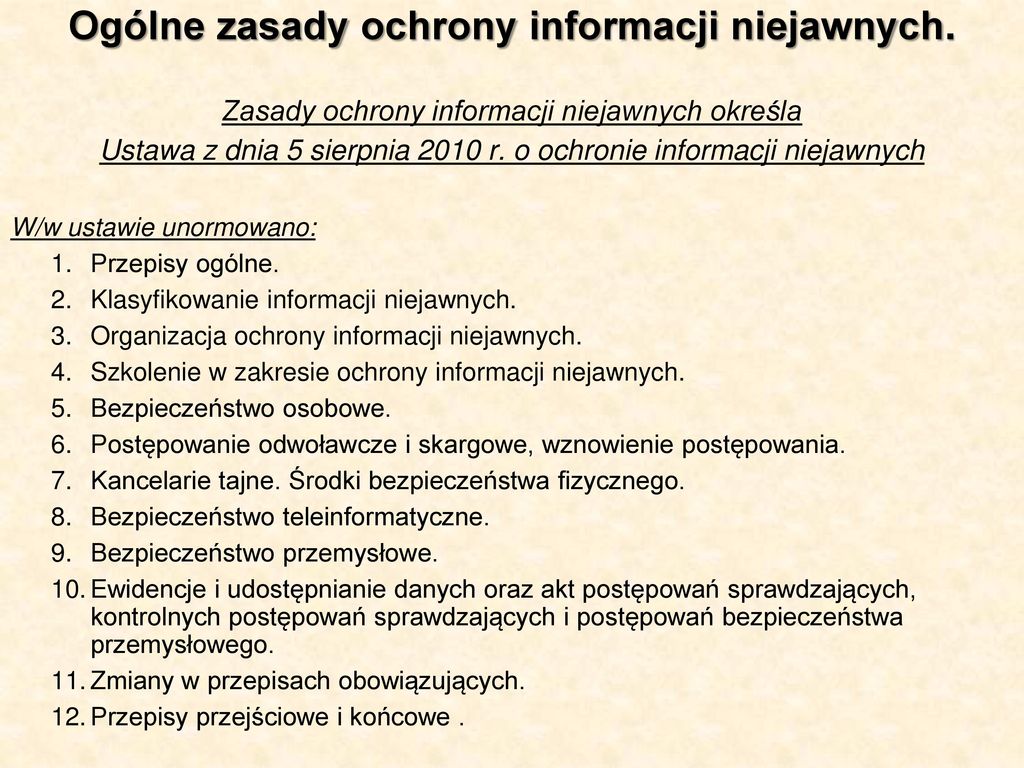

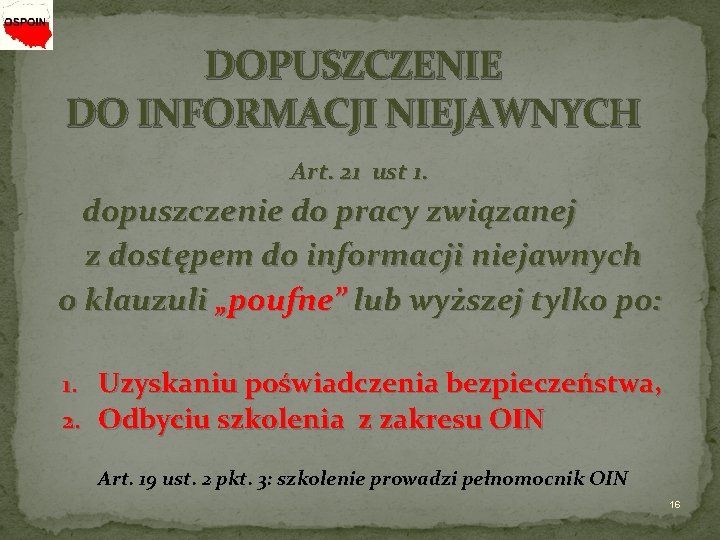

1 SZKOLENIE PEŁNOMOCNIKÓW OCHRONY ZADANIA KONTROLNE PEŁNOMOCNIKA OCHRONY W TRAKCIE WYJAŚNIANIA OKOLICZNOŚCI NARUSZENIA PRZEPISÓW O OCHRONIE INFORMACJI. - ppt pobierz

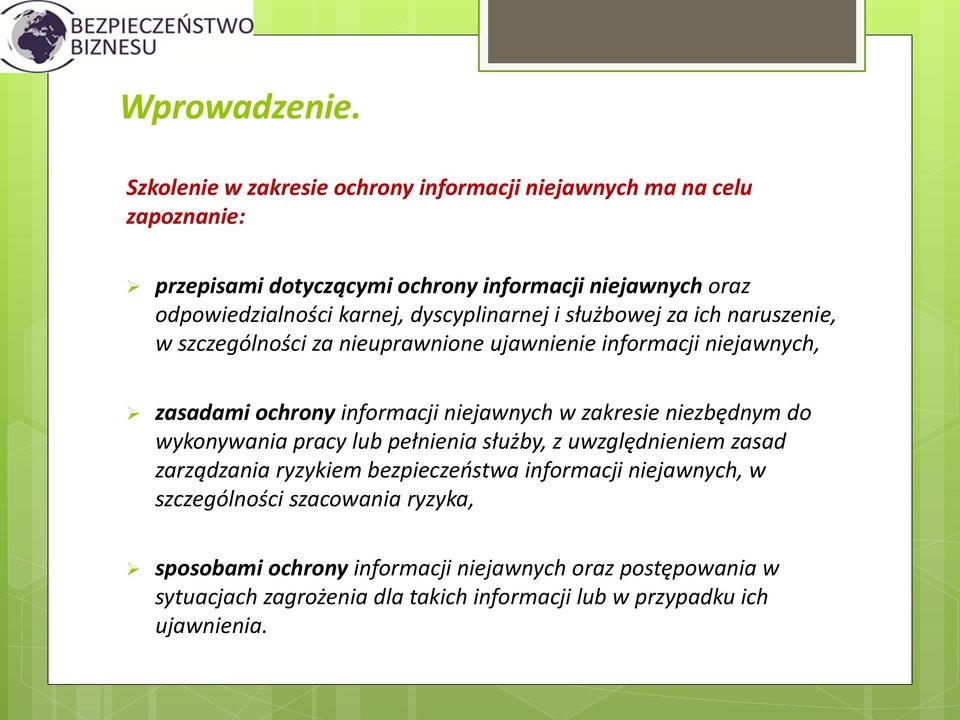

Ochrona informacji niejawnej - strona 3 - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje